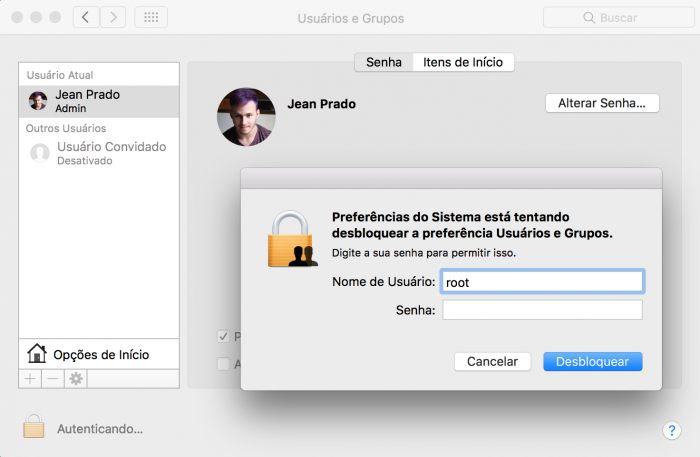

Quando o usuário precisa mudar alguma configuração importante ou escrever em uma pasta protegida, o macOS pede a senha de administrador. A falha descoberta deixa alguém escrever “root” no campo de usuário e completar o processo sem informar a senha.

Normalmente, o usuário raiz precisa ter alguma senha definida, já que tem privilégios de leitura e gravação em diversas áreas do sistema, e consegue acessar os arquivos de outros usuários. Por conta dessas vantagens, que podem dar margem a alguma invasão, ele vem desativado por padrão. No macOS High Sierra, porém, não só ele pode ser ativado sem senha, como é criado automaticamente quando alguém tenta autorizar algum processo pelo login de raiz. Por isso, é importante que você não teste esta vulnerabilidade em casa, caso contrário o usuário root será criado e você ficará vulnerável. Em comunicado à Bloomberg, a Apple reconheceu o problema e disse estar trabalhando em uma atualização de sistema para corrigi-lo. Por enquanto, a empresa recomendou que você defina uma senha para o usuário raiz.

Como se proteger?

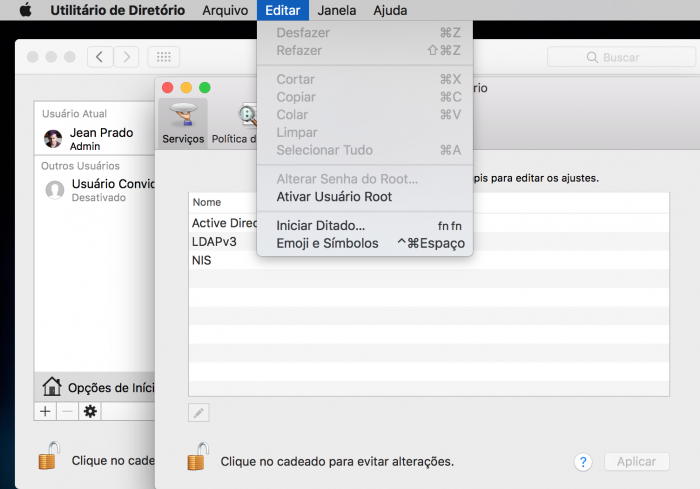

Como já falamos acima, o primeiro passo para se proteger é não tentar autorizar algum processo com usuário root. Caso o usuário raiz seja criado, você pode ficar vulnerável. É possível se proteger definindo uma senha para o usuário root — ou desativando-o. Para fazer isso, siga os passos abaixo: Pronto! Agora é só definir uma senha para o usuário raiz. Se esta opção estiver cinza e o usuário root estiver desativado, você não precisa fazer nada. Caso você não precise de permissões de superusuário, pode deixá-lo desativado. Com informações: TechCrunch.

Atualização de emergência

A Apple lançou uma atualização de emergência para corrigir a falha no macOS High Sierra. O download está disponível para todos os usuários na versão 10.13.1 por meio da Mac App Store. Atualizado às 14h41 com o download da correção de emergência.